Este software está creado por los genios absolutos de Bleeping Computer, que además ponen a disposición de los usuarios un tutorial acerca de su uso (también está en inglés, alemán y francés). Aún y así, yo intentaré ahora hacer un tutorial más actualizado que el de ellos, y quizás más detallado, ya que hay partes que mantienen desde versiones anteriores del software, y que están en desuso.

Antes de empezar, hay que descargarlo, y tenemos dos opciones: Bleeping Computer y ForoSpyware. Cualquier otra Web que lo ofrezca, evitadla totalmente (Combofix.org, por ejemplo). El propio programa así lo indica, como veremos más adelante.

Es recomendable darle un nombre diferente al original, como wintems, mdelk, iexplore u otros nombres de archivos que suelen ser habituales de Windows o de virus, para evitar que la infección pueda bloquearlo.

Aunque llevar Combofix en un pendrive o CD siempre va bien, lo mejor es descargarlo siempre que vayamos a hacer uso de él. Sino, hay dos posibilidades: que se actualice sólo, o que necesitemos volver a descargarlo, porque está fuera de fecha, y sólo funcionará un modo de funcionalidad reducida, poco práctica. Seguidamente, y en caso de disponer de alguna herramienta antivirus como Kaspersky, McAfee, Norton, Panda, Avast, AVG, etc... hemos de detener la seguridad en tiempo real, puesto que hace menos efectivo a Combofix.

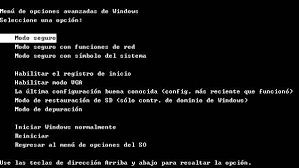

Una vez hecho esto, yo recomiendo, aunque no es imprescindible, ejecutarlo en modo seguro con funciones de red. Esto es, antes de que salga la ventana de carga de Windows

apretar F8 repetidamente hasta que salga el menú de arranque, y escoger susodicha opción, segunda por arriba

Entonces, ya por fin, arrancamos la aplicación. Puede que nos salga algún mensaje de aviso de firma digital, de que el editor es desconocido y demás. Simplemente, o aceptamos o damos ejecutar para dar paso a Combofix.

Entonces, nos saldrá un mensaje de aviso acerca de que los creadores no se responsabilizan de los daños que sucedan, que hay ciertas Webs que no son admitidas para descarga el software, como he comentado antes, y algún que otro comentario legal.

Entonces, aquí es posible que salga un mensaje que hay que desconectar el análisis en tiempo real del antivirus. En algunos, como Avast, el mensaje sale igual aunque esté desconectado, así que si estamos completamente seguros de que no está en funcionamiento, ignoramos el mensaje (que saldrá dos veces) y seguimos.

Entonces, pasado un tiempo que va desde unos segundos hasta unos pocos minutos, existen dos posibilidades: que nos salga un aviso de instalación de Microsoft Recovery Console (MRC), mucho más común, o que, directamente porque nuestro PC ya la tiene instalada, ignora el siguiente párrafo.

Combofix pide la instalación de MRC (Herramienta de recuperación de Windows) para poder actuar con toda su potencial, ya que así se corre menos riesgo de poder dejar inutilizable el PC. Entonces, aceptamos que el propio programa descargue MRC (imagen de abajo), y una vez descargado, clicamos Aceptar y Yes, respectivamente, en las ventanas posteriores.

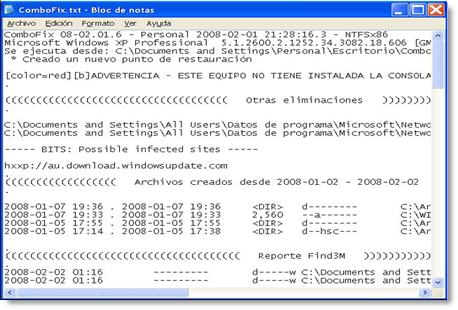

Unos minutos después, que no suelen ser más de 5 o 10 minutos en casos de tener más zona para recuperar, empezará la revisión por parte de Combofix. La diferente más importante entre el análisis de Combofix y el de un antivirus o programa antimalware común que he ido explicando últimamente, es que Combofix analiza 50 zonas conocidas por él, y no todo el ordenador. La ventana es tal que así

Es posible que si Combofix detecta algún rootkit (programa malicioso oculto, que otro día comentaré), se reinicie automáticamente para deshacerse de él, y seguir con las fases después.

Una vez cerramos, es recomendable volver a reiniciar el equipo y reactivar el análisis a tiempo real del antivirus. También entrar en Internet Explorer, si es el navegador que utilizamos habitualmente, y aceptar 2 o 3 opciones que se quitan. Y con esto, queda finalizando este tutorial más personalizado de Combofix. Mañana explicaré la instalación del antivirus Avast, mucho más sencillo que esto, lo reconozco.

Sobretodo, recomiendo está utilidad, pero en momentos críticos, no utilizar de buenas primeras, y con según que amenazas, porque el riesgo de poder bloquear el PC existe.

No hay comentarios:

Publicar un comentario